Более 14000 человек ежемесячно ищут, что сделать для того, чтобы сбросить и восстановить логин и пароль учетной записи администратора Windows 7, 8 или 10, так как не могут его вспомнить и поменять для разблокировки входа на компьютер или ноутбук. У меня тоже был такой случай — принесли ПК, попросили установить на него несколько программ. Но оказалось, что вход в систему заблокирован, а прежний владелец, разумеется, забыл пароль от Windows. К сожалению, я на тот момент не обладал достаточными знаниями, чтобы его сбросить и разблокировать — пришлось переустанавливать операционную систему. Но сегодня мы стали более подкованными в этом вопросе, поэтому делюсь этой информацией с Вами.

Как сбросить учётную запись и разблокировать вход, если забыл пароль от Windows?

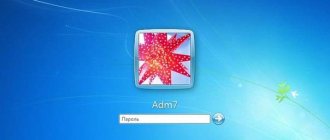

Итак, проблема предстает перед нами в следующем виде — включаем компьютер, загорается заставка входа в учётную запись Windows, но мы забыли от него пароль. Разумеется, обычным способом попасть в систему мы не сможем. Для восстановления пароля есть два способа:

- встроенными средствами без установочного диска

- с диска или флешки, с которой устанавливается система

- при помощи диска-реаниматора с набором специальных программ для сброса пароля

Предполагаю, что флешки с пакетом программ для восстановления системы у большинства читателей нет, хотя я бы настоятельно рекомендовал ее иметь в доме, что называется «на всякий пожарный» (подробно о том, как ее сделать, я уже рассказывал).

Поэтому начнем с более реальных вариантов.

Взлом пароля для пользователя с ограниченными правами доступа

Если это случай, когда вы не можете вспомнить комбинацию к своему аккаунту и не являетесь сисадмином, тогда вам необходимо использовать вход в систему через безопасный режим (нажмите F8 перед стартом запуска системы). Далее в строке Пользователя нужно вписать имя Пользователя, который является Администратором, и ввести ключ. Это позволит авторизоваться в системе от имени Администратора.

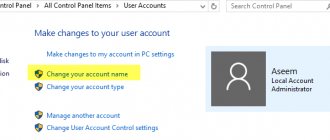

Когда вход в систему выполнен, нужно зайти в меню «Пуск» и через «Панель управления» зайти в меню «Учетные записи». Перед собой вы увидите перечень пользовательских профилей, среди них необходимо выбрать вашу учетную запись. В опциях меню характеристик пользователя вы найдете параметр «Редактирование характеристик». Здесь вам нужно выбрать опцию «Снять пароль» или же «Сменить пароль» и ввести новый. Все эти изменения нужно сохранить, иначе они не будут актуальны.

Сброс пароля Windows 10 без диска и программ

Проще всего сбросить пароль учетной записи следующим образом, описанным ниже. Однако учтите, что ВСЕ ДАННЫЕ БУДУТ УДАЛЕНЫ! ПК вернется полностью в заводское состояние, как будто Windows 10 установили только что.

- Включаем компьютер и на этапе авторизации нажимаем на иконку выключения в правом нижнем углу экрана

- Далее зажимаем клавишу «SHIFT» и выбираем «Перезагрузка»

- Подтверждаем свой выбор

- После перезапуска Windows выбираем из загрузочного меню «Поиск и устранение неисправностей»

- И далее «Вернуть компьютер в исходное состояние»

После этого Windows сбросит все настройки, в том числе и пароль локальной учетной записи.

Тест 1 — сложный пароль в Windows 7

Для начала я скачал Ophcrack LiveCD для Windows 7 (для XP на сайте присутствует отдельный ISO), установил пароль asreW3241

(9 символов, буквы и цифры, одна заглавная) и загрузился с образа (все действия проводились в виртуальной машине).

Первое, что мы видим — это главное меню Ophcrack с предложением запустить ее в двух режимах графического интерфейса или же в текстовом режиме. По какой-то причине, графический режим у меня не заработал (думаю, из-за особенностей виртуальной машины, на обычном компьютере все должно быть в порядке). А с текстовым — все в порядке и, наверное, даже удобнее.

После выбора текстового режима, все что остается делать — это дождаться окончания работы Ophcrack и посмотреть, какие пароли программе удалось выявить. У меня это заняло 8 минут, могу предположить, что на обычном ПК это время сократится в 3-4 раза. Результат первого теста: пароль не определен.

Сброс пароля администратора Windows через восстановительную флешку без BIOS

Похожий алгоритм действий есть и для XP-шки, но для нее, как и для любой другой версии, есть и более простой способ. Обычно для сброса пароля учетной записи администратора Widnows я использую свою любимую флешку-реаниматор с записанной на нее программой Passware Reset Windows Password. Интерфейс программы интуитивно понятен, а по функционалу — программа в автоматическом режиме выполняет те же действия, что мы производили вручную — сбрасывает пароль администратора Windows в реестре и создает новый.

Если вам интересно узнать о ней более подробно, а также если после прочтения данной статьи еще остаются вопросы, Что делать, если забыли пароль от Windows, спрашивайте в комментариях.

Как изменить пароль пользователя?

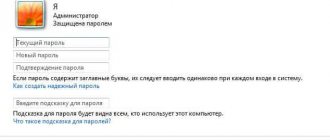

Если вы еще не успели выйти из системы и находитесь в панели Администратора, то вы можете легко сбросить ключ, не выполняя никаких особенных действий. Всего лишь нужно зайти через «Пуск» в «Настройки», выбрать меню «Учетные записи пользователей» и во вкладке интересующего пользователя выбрать меню «Сбросить пароль». Система предложит вам ввести новый, вы можете проделать эту процедуру или же оставить поля пустыми. Далее сохраните параметры, нажав «ОК». На этом работа по смене ключа будет завершена.

Сброс с помощью Интерпретатора команд

В меню «Пуск» выберите «Выполнить» и введите команду cmd, далее нажмите «ОК». В открытом окне нужно ввести control userpasswords2 и среди учетных записей выделить ту, которая нужна для сброса пароля. В настройках снимите флажок с «Требовать ввод имени пользователя и пароля» и сохранитесь. Или же перейдите в раздел «Пароль пользователя Х» выберите «Сменить пароль» и введите новый (или же оставьте пустым), сохраните через нажатие «ОК». Проделав все это, закройте окно и пробуйте перезагрузить систему.

Сброс через диск Microsoft miniPE

Если у вас есть такой диск, то можно воспользоваться им или же с официального сайта скачать эту утилиту и записать ее на диск или флеш-накопитель. При загрузке системы нужно войти в систему «Биос» (F1, F2, DEL или Esc) и выбрать загрузку ОС через CD-ROM или другой носитель (порт USB). После очередного перезапуска системы загрузка произойдет с внешнего носителя с возможностью входа через miniPE. Здесь нужно войти в «Пуск», затем в меню «Программы», далее — «Инструменты системы» и выбрать опцию Password Renew. Здесь выбрать Select Windows Folder, указать папку системы Windows и выбрать опцию Renew existing user password для нужного пользователя системы (из выпадающего списка). Введите и подтвердите новую комбинацию ключа, сохраните и перезапустите систему через команду Reboot. Не забудьте зайти в «Биос» и восстановить настройки загрузки с винчестера. Вот и все – новый пароль для Администратора готов к использованию.

Взлом пароля для админа

Это уже более сложная, но возможная процедура взлома административной учетной записи. Она происходит с использованием реанимационного диска с определенным набором программного обеспечения. В меню диска нужно выбрать копию ОС для редактирования и перейти в раздел «Восстановление системы». Здесь в диалоговых настройках нужно выбрать «Строка команд», ввести regedit и подтвердить запуск программы с целью редактирования содержания реестра. Потом нужно найти раздел с названием HKEY_LOCAL_MACHINE и в нем выбрать команду «Загрузка куста». Далее открыть подраздел с 888 Setup и отредактировать значение после ключа CmdLine, запустив его двойным кликом мышки. В открытой командной строке ввести конфигурацию cmd.exe и сохранить, нажав «ОК». В следующем шаге необходимо задать значение «2», ориентируясь на ключ SetupType. Сохраните все конфигурации для изменений в подразделе для 888, укажите файл выгрузки куста и перезагрузите компьютер. После введите в поле имени пользователя логин net user и создайте новый пароль при включении компьютера. И этот вопрос со взломом администраторской панели будет решен.

Использование Mimikatz в pass-the-hash атаках

Если у пользователя используется достаточно сложный пароль, и получить его быстро не удается, можно использовать Mimikatz для атаки pass-the-hash (повторное использование хэша). В этом случае хэш может использовать для запуска процессов от имени пользователя. Например, получив NTLM хэш пароля пользователя, следующая команда запустит командную строку от имени привилегированного аккаунта:

privilege::debug sekurlsa::pth /user:Administrator /domain:srv01 /ntlm:e19ccf75ee54e06b06a5907af13cef42 /run:powershell.exe

Также для использования NTLM хэша для выполнения команд на удаленных компьютерах можно использовать утилиту Invoke-TheHash. Позволяет также

userLevel2system и узнаем пароль администраторской учетной записи

Повышаем привилегии до системных с помощью сплоита KiTrap0d, а также вытягиваем пароль админа с помощью PWdump и L0phtCrack.

Итак, изложу суть дела. Представим очень знакомую ситуацию (для студентов и секретарш ): администраторская учетная запись заблокирована от кривых рук паролем, а мы находимся в обычной (гостевой) учетной записи. Не зная пароля или не имея прав администратора, мы не можем шариться на рабочем столе админа (типа «C:Usersadmin» — Отказано в доступе), не можем изменять папки Program Files и Windows … — а нам очень нужно! Что делать?

В начале 2010 года хакером T. Ormandy была опубликована 0-day уязвимость , позволяющая повысить привилегии в любой версии Windows. Этот сплоит получил название KiTrap0d и в нынешних базах антивирусов занесен в раздел типа Win32.HackTool («хакерский инструмент» ).

Итак, отключаем антивирус (ну, вы же мне доверяете! ). Далее скачивам сплоит из моих документов по адресу https://www.box.net/shared/1hjy8x6ry3 (пароль nagits — чтобы антивирус не ругался) или поищите на сайте https://exploit-db.com по имени Tavis Ormandy. Скомпилированный сплоит состоит из 2 файлов: библиотека vdmexploit.dll и исполняемый vdmallowed.exe. По щелчку на exe-шнике запускается сплоит и открывается командная строка cmd.exe с системными привилегиями NT AUTHORITYSYSTEM!

А теперь, как говорится, флаг вам в руки! Обладая такими правами, можно скопировать нужные вам файлы, узнать ценную информацию…

…, но все таки будет гораздо полезнее узнать пароль админа.

Пароли учетных записей в Windows хранятся в виде хешей в специальных ветвях реестра HKLMSAM и HKLMSECURITY и доступ к ним закрыт даже администраторам. Соответствующие файлы базы данных Security Account Manager находятся в папке %SystemRoot%system32config в файлах SAM и SYSTEM, но скопировать их просто так также не получится, впрочем, об этом чуть позже. Поэтому так важно, что мы получаем именно системные права.

Я расскажу о двух подходах получения заведомого пароля. Один касается, как вы наверное поняли, реестра — дамп паролей. Второй подход, как советует капитан очевидность, заключается в получении файла SAM.

Пользоваться будем достаточно известной утилитой pwdump, которую вы можете скачать из Моих документов по адресу https://www.box.net/shared/9k7ab4un69 (пароль nagits). Переключаемся в командную строку cmd.exe с системными правами и запускаем pwdump.

утилита сбросит дамп паролей в файл.

Например, pass_dump.txt может выглядеть так:

Видно, что Uzver — обычный пользователь, не защищен паролем, а VirtualNagits — администратор, и приведен хеш его пароля.

Далее, остается воспользоваться брутфорсером для расшифровки дампа.

Я для примера буду пользоваться программой l0phtcrack. Скачать шароварную можете по адресу www.l0phtcrack.com/.

Начиная с Windows NT 3.1 (27 июля 1993) пароли хранятся в т.н. NTLM-хеше. К сожалению, программа l0phtcrack согласится атаковать NTLM-хеши только после регистрациипокупки программного продукта. Кстати установку необходимо запускать с правами администратора — как минимум. Поэтому установочный файл запускаем из под cmd.exe с правами System.

Итак, у меня есть установленная и зарегистрированная l0phtcrack v5.04 и pass_dump.txt:

В программе l0phtcrack давим на кнопку Import:

Выбираем импорт из файла PWDUMP (From PWDUMP file), указываем наш pass_dump.txt.

Теперь необходимо в опциях отметить взлом NTLM паролей:

Подтверждаем выбор нажатием OK и нажимаем Begin Audit .

Есть! Хитроумный пароль «123456» администратора получен!

Normal 0 false false false RU X-NONE X-NONE MicrosoftInternetExplorer4 Вместо pwdump и l0phtcrack рекомендую также воспользоваться freeware программой Cain&Abel. Этим замечательным инструментом я похвастаюсь в другой статье).

Вообще, скопировать файл SAM из С:windowssystem32config нельзя даже под правами SYSTEM, поскольку они «заняты другим приложением». Диспетчер задач не поможет, поскольку если вы даже и найдете виновный, отвечающий за Security Account Manager процесс, завершить вы его не в силах, поскольку он системный. В основном все их копируют с помощью загрузочного диска, в таком случае нам даже и не нужны права администратора. Но зачастую в руках нет LiveCD…

Дак вот, считать эти файлы можно с помощью низкоуровнего доступа к диску.

Это очень хорошо описано на сайте https://wasm.ru/article.php?article=lockfileswork под заголовком (Чтение файла с помощью прямого доступа к диску).

Вот ссылка на скомпилированную программу: https://wasm.ru/pub/21/files/lockfileswork/RawRead.rar (Пример чтения SAM с помошью прямого доступа к тому).

С помощью команды (из cmd.exe с системными правами, не забыли еще KiTrap0D?):

программа копирует файл SAM из системной директории configSAM в файл, указанный в параметре, т.е. D:TMPSAM

Брутфорсер l0phtcrack поддерживает импорт SAM-файлов, но программа яросно предупреждает о шифровании SYSKEY:

L0phtcrack не обладает возможностью взлома расширенного SYSKEY-шифрования базы данных SAM. Поэтому, если на взламываемой системе используется SYSKEY-шифрование (помойму оно используется, начиная с Service Pack 3 for NT 4.0, в 2000/XP — по умолчанию), необходимо дополнительно расшифровывать SAM файл, либо пользоваться способом 1.

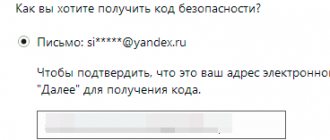

Если вы забыли свой пароль учетной записи Майкрософт на телефоне, в Windows 10 или на другом устройстве (например, XBOX), его сравнительно просто восстановить (сбросить) и продолжать использовать своё устройство с прежней учетной записью.

В этой инструкции подробно о том, как восстановить пароль Майкрософт на телефоне или компьютере, что для этого требуется и некоторые нюансы, которые могут оказаться полезными при восстановлении.

Возможно ли сбросить ключ пользователя?

Это возможно только тогда, когда вы находитесь в учетной записи администратора и не успели покинуть систему. Тогда можно просто сменить ключ, не зная при этом старый. Для этого заходим в меню «Настройки» через кнопку «Пуск», выбираем «Учётные записи пользователей», потом нажимаем «Сбросить пароль». В открывшейся строке записываем новый.

Где хранится ключ от компьютера?

Реестр операционной системы выполняет роль хранилища всех данных устройства. Когда вы включаете компьютер, она проверяет соответствие введённых и хранившимся в реестре символов. Если же они не совпали, то будет предложено ввести их ещё раз.

Как удалить пользовательский пароль?

Если вы являетесь обычным пользователем (не администратором) и случайно забыли код. Для этого нужно просто зайти в ПО в безопасном режимы путём нажатия клавиши F8. Как зайти в безопасный режим в новых версиях Windows писалось в данной статье. После этого войдите в систему в качестве Администратора, введя его имя и пароль. Открываем, находим «Учётные записи» через «Панель управления». Среди множества найдите нужную учётную запись и редактируйте ( через пункты «Снять» или «Удалить пароль»). Данный способ будет актуальным, если вы будете знать данные Администратора, если у вас их нет, то читайте ниже.

Как взломать пароль администратора windows 7?

Ссылка на тематическое видео из youtube (еще один способ сброса пароля).

Для Windows 7. При включении компьютера нажмите на F8, чтобы открыть такое окно:

Выберите с поддержкой командной строки.

После открытие окна команд вводим:

Тем самым копируем файл sethc, где хранится пароль администратора, чтобы не потерять его, т.к он заменится.

copy c:windowsSystem32cmd.exe c:windowsSystem32sethc.exe

Этой командой мы заменили файл с паролем на командную строку.

Загружаем компьютер в обычном режиме.

После загрузки 5 раз нажимаем Shift. Откроется cmd. Вводим:

Увидим имя главного админа. Если учетная запись администратора выключена, то его можно включить:

Если имя состоит из двух или более раздельных слов, то их необходимо заключить в кавычки.

Ставим новый ключ для администратора:

net user имя админа password

После этого перезагружаем компьютер и вводим новый ключ.

После успешной процедуры необходимо вернуть файл залипания клавиш на место:

copy с: empsethc.exe с:windowssystem32sethc.exe

Сброс пароля на Windows 8 и 10

Для Windows 8, Windows 10. В этих версиях клавиша F8 не работает. Необходимо создать загрузочную флешку с вашей версией Windows. Об этом писалось тут, создание загрузочной флешки. Затем загрузиться через него, как описано тут.

После загрузки выбираете раскладку клавиатуры и следуйте по пути «Диагностика» — «Дополнительные параметры» — «Командная строка».

Затем проделать все шаги, как в случае с windows 7, который описан чуть выше. Единственное отличие, вместо sethc надо писать utilman.

Как еще можно сбросить пароль?

Существует еще вариант сброса с использованием специального диска Microsoft miniPE. Если такого нет под рукой, то можно скачать данную утилиту в интернете. Записать его на диск или на флешку и произвести запуск с него. Об процедуре запуска с внешних носителей писалось тут, загрузка с флешки или с диска.

Итак, можно сделать вывод, что сбросить пароль можно различными способами в зависимости от имеющегося у вас доступа к устройству. Если вы являетесь его Администратором, то сделать это будет гораздо проще, чем простому пользователю.

Таким образом, получить ключ практически невозможно, можно лишь его сбросить и заменить новым. Однако, в настоящее время доступно почти все. Для этого существуют специальные шпионские программы. Но использовать их рискованно, так как они могут навредить вашему компьютеру: уничтожить некоторые файлы, внедрить вредоносное шпионское ПО.

Во избежание всех вышеперечисленных проблем, достаточно просто создавать сложные и одновременно запоминающиеся пароли.

Сегодня, пожалуй, в каждом доме есть компьютер, и зачастую даже не один. Как и смартфон, он используется не только для развлечений и коммуникации, но и для работы, часто связанной с финансовыми операциями. Кроме того, на домашнем ПК, как правило, есть конфиденциальная информация, личные кабинеты онлайн-банков, данные банковских карт, электронные кошельки. Поэтому вполне логично, что доступ к таким устройствам не предназначен для посторонних, а потому защищен паролем. Все бы хорошо, но есть 2 связанные с этим проблемы:

- можно забыть пароль от компьютера;

- система может «заглючить» и отказаться пускать своего хозяина, даже если тот вводит правильный пароль.

И если первый вариант маловероятен – все-таки вы пользуетесь своим компьютером ежедневно, так что едва ли внезапно забудете свой пароль, то второй – еще как. Особенно часто с такой проблемой сталкиваются обладатели компьютеров на базе Windows 8, но и на Windows 10 бывали случаи.

К сожалению, я оказался достаточно «удачлив», чтобы столкнуться именно со вторым сценарием – ноутбук с системой 8.1 отказался пускать меня на рабочий стол, уверяя, что пароль, который я ввожу – неправильный. Хотя ввод этого же пароля на другом компьютере для входа в учетную запись Microsoft подтверждал, что склерозом я не страдаю. Проблему в итоге удалось решить, и далее я расскажу – как. Однако сначала хотелось бы провести краткий обзор всех основных способов убедить детище господина Гейтса пустить вас на рабочий стол.